पुण्यातील एका महिलेने आपल्या बँकेकडून आलेला वाटणारा एक मेसेज उघडला, लिंकवर क्लिक केले आणि काही मिनिटांत तिच्या खात्यातून 87,000 रुपये गेले. नाशिकमधील एका तरुणाने अनोळखी क्रमांकावरून आलेल्या WhatsApp कॉलवर OTP सांगितला आणि त्याचे संपूर्ण बँक खाते रिकामे झाले. हे काही खास लोकांसोबत होत नाही. सायबर सिक्युरिटी नसल्यामुळे महाराष्ट्रात रोज शेकडो लोक अशा सायबर फसवणुकीला बळी पडत आहेत.

सायबर सिक्युरिटी म्हणजे आपली डिजिटल माहिती, बँक खाते, मोबाईल, संगणक आणि ऑनलाइन ओळख हॅकर्स, व्हायरस आणि फसवणूक करणाऱ्यांपासून सुरक्षित ठेवण्यासाठी केलेले उपाय. Cyber Security या इंग्रजी शब्दाला मराठीत सायबर सुरक्षा असे म्हणतात. MHA India च्या अहवालानुसार भारतात 2024 मध्ये 17 लाखांहून अधिक सायबर गुन्ह्यांच्या तक्रारी नोंदवल्या गेल्या, आणि महाराष्ट्र या यादीत आघाडीवर आहे.

या लेखात आपण सायबर सिक्युरिटी म्हणजे काय, कोणते सायबर धोके आहेत, UPI आणि WhatsApp फसवणुकीपासून कसे वाचावे, हॅक झाल्यावर काय करावे आणि सायबर सुरक्षा क्षेत्रात करिअर कसे करावे याबद्दल सविस्तर जाणून घेणार आहोत. तुम्ही विद्यार्थी असाल, गृहिणी असाल, शेतकरी असाल किंवा नोकरदार असाल, हा लेख तुम्हा सर्वांसाठी आहे कारण आज प्रत्येकजण कुठे ना कुठे डिजिटल जगाशी जोडलेला आहे.

सायबर सिक्युरिटी म्हणजे काय? (What is Cyber Security in Marathi)

सायबर सिक्युरिटी म्हणजे संगणक, मोबाईल, नेटवर्क आणि डेटा यांना डिजिटल हल्ल्यांपासून वाचवण्याचे शास्त्र आणि सराव. जसे आपण घराला कुलूप लावतो, बँकेत पैसे सुरक्षित ठेवतो, तसेच आपला डिजिटल डेटा सुरक्षित ठेवण्यासाठी जे तंत्रज्ञान आणि नियम वापरले जातात त्याला सायबर सिक्युरिटी म्हणतात. आज आपण बँकिंग, शॉपिंग, शिक्षण, आरोग्य सर्व काही ऑनलाइन करतो, त्यामुळे सायबर सुरक्षा ही प्रत्येकाची वैयक्तिक जबाबदारी बनली आहे.

सायबर सिक्युरिटीचे तीन मुख्य उद्देश आहेत, ज्याला CIA Triad म्हणतात. पहिला म्हणजे Confidentiality, म्हणजे माहिती फक्त योग्य माणसापर्यंतच पोहोचावी. दुसरा म्हणजे Integrity, म्हणजे माहितीत कुणी बदल करू नये. तिसरा म्हणजे Availability, म्हणजे माहिती जेव्हा हवी तेव्हा उपलब्ध असावी. या तीनही गोष्टींचे रक्षण करणे म्हणजे सायबर सुरक्षा.

| सायबर सिक्युरिटीचे प्रकार | संरक्षण कशाचे? | उदाहरण |

|---|---|---|

| Network Security | इंटरनेट कनेक्शन | Firewall, VPN |

| Application Security | Apps आणि Software | App Permissions, Updates |

| Data Security | माहिती आणि फाइल्स | Encryption, Backup |

| Device Security | मोबाईल, Laptop | Antivirus, Screen Lock |

| Cloud Security | Cloud डेटा | 2FA, Strong Password |

सायबर धोक्यांचे प्रमुख प्रकार

सायबर गुन्हेगार वेगवेगळ्या पद्धतींनी आपल्यावर हल्ला करतात. त्यांच्या पद्धती ओळखता आल्या तर त्यांना रोखणे खूप सोपे होते. महाराष्ट्रातील बहुतेक सायबर फसवणुका या Phishing, UPI Fraud आणि Social Engineering या तीन प्रकारांत मोडतात. हे समजून घेणे म्हणजे तुमच्या डिजिटल सुरक्षेचा पहिला टप्पा आहे.

Phishing म्हणजे खोटे मेसेज, ईमेल किंवा लिंक पाठवून वापरकर्त्याला फसवणे. “तुमचे खाते बंद होणार आहे, लगेच येथे क्लिक करा” असा मेसेज आल्यावर अनेक जण घाबरून त्यावर क्लिक करतात आणि त्यांची माहिती चोरली जाते. Malware म्हणजे दुर्भावनापूर्ण Software जे मोबाईल किंवा संगणकात शिरून माहिती चोरते किंवा यंत्र बंद पाडते. Ransomware हा एक विशेष प्रकारचा Malware आहे जो तुमचा डेटा Lock करतो आणि पैसे मागतो.

| धोक्याचा प्रकार | कसे होते | महाराष्ट्रातील उदाहरण |

|---|---|---|

| Phishing | खोट्या लिंकवर क्लिक | खोटे बँक मेसेज, KYC Link |

| UPI Fraud | OTP आणि PIN मागणे | “Paytm Agent” बोलणारे फोन |

| Vishing | फोन कॉलवर माहिती मागणे | “आपण लॉटरी जिंकली” कॉल |

| Malware | Unknown App Install | Free Movie App, Mod Games |

| Ransomware | डेटा Lock करणे | Hospitals, Offices वर हल्ला |

| Social Engineering | विश्वास संपादन करून फसवणे | “मी बँक मॅनेजर बोलतोय” |

| Identity Theft | ओळख चोरणे | Aadhaar, PAN वापरून कर्ज |

महाराष्ट्रात सर्वाधिक होणाऱ्या सायबर फसवणुका

इतर Marathi ब्लॉग सायबर सिक्युरिटीची थेअरी सांगतात, पण महाराष्ट्रातील वास्तवाबद्दल कुठेच सांगत नाहीत. National Cyber Crime Reporting Portal च्या आकडेवारीनुसार महाराष्ट्रात 2024 मध्ये सर्वाधिक सायबर गुन्हे UPI Fraud, Job Fraud आणि Online Shopping Fraud या तीन प्रकारांत झाले. पुणे, मुंबई आणि नागपूर या तीन शहरांत सर्वाधिक तक्रारी नोंदवल्या गेल्या.

UPI Fraud मध्ये सर्वात जास्त बळी महिला आणि 40 वर्षांवरील नोकरदार आहेत. “QR Code स्कॅन करा, पैसे मिळतील” या खोट्या आश्वासनाने अनेक जण फसतात. प्रत्यक्षात QR Code स्कॅन केल्यावर पैसे मिळत नाहीत, तर उलट तुमच्या खात्यातून पैसे जातात. WhatsApp वर “तुमचा नंबर बंद होणार आहे, हा OTP द्या” असा मेसेज आल्यास कधीही OTP देऊ नका, कारण WhatsApp कधीही असे मागत नाही.

Job Fraud हा तरुणांना विशेषतः लक्ष्य करतो. “घरबसल्या काम करा, दिवसाला 2000 रुपये कमवा” अशा जाहिराती OLX, Telegram आणि WhatsApp Groups वर पसरतात. या “कामासाठी” आधी Registration Fee भरायला सांगितली जाते, आणि पैसे गेल्यावर ते गायब होतात. महाराष्ट्रातील अनेक बेरोजगार तरुण या सापळ्यात अडकतात.

“पार्ट टाइम जॉब” च्या नावाखाली Amazon किंवा Flipkart च्या नावाने येणाऱ्या कोणत्याही अनोळखी Offer वर विश्वास ठेवू नका. Online Shopping Fraud मध्ये खोट्या वेबसाइट्स बनवल्या जातात ज्या हुबेहूब Amazon किंवा Meesho सारख्या दिसतात, पण URL मध्ये थोडा फरक असतो. कोणत्याही साइटवर खरेदी करण्यापूर्वी URL मध्ये https:// आहे का आणि साइट Verified आहे का हे नक्की तपासा.

स्वतःला सायबर हल्ल्यांपासून वाचवण्याचे 10 व्यावहारिक उपाय

सायबर सुरक्षेसाठी तुम्हाला कोणताही खर्च करायची किंवा Technical Expert असायची गरज नाही. काही साध्या सवयी अंगीकारल्या तर तुम्ही 90% सायबर धोक्यांपासून सुरक्षित राहू शकता. हे उपाय आजपासूनच सुरू करता येतात.

मजबूत पासवर्ड हे डिजिटल सुरक्षेचा पाया आहे. “password123” किंवा “yourname2026” असे पासवर्ड हॅक करायला फक्त काही सेकंद लागतात. किमान 12 अक्षरांचा, मोठ्या आणि लहान अक्षरे, अंक आणि विशेष चिन्हे असलेला पासवर्ड वापरा. जेव्हा तुम्ही वेगवेगळ्या वेबसाइट्ससाठी एकच पासवर्ड वापरता, तेव्हा एखाद्या एका साइटवर पासवर्ड लीक झाल्यास सर्व खाती धोक्यात येतात. Google Password Manager किंवा Bitwarden सारखे Password Manager वापरल्यास प्रत्येक साइटसाठी वेगळा मजबूत पासवर्ड सहज व्यवस्थापित करता येतो.

Two-Factor Authentication (2FA) चालू ठेवल्यास पासवर्ड चोरीला गेला तरी खाते सुरक्षित राहते, कारण Login साठी तुमच्या फोनवर OTP येतो. सर्व बँकिंग Apps, Gmail, Facebook, Instagram वर 2FA आजच Enable करा. Software आणि Apps अपडेट न केल्यास त्यातील Security Bugs हॅकर्स वापरतात. म्हणूनच Auto-Update चालू ठेवणे हे एक साधे पण अत्यंत प्रभावी उपाय आहे. Public WiFi वर बँकिंग किंवा कोणतेही Sensitive काम कधीही करू नका. जर करायचेच असल्यास VPN वापरा जे तुमचा Data Encrypt करून सुरक्षित ठेवते.

| उपाय | कसे करावे | किती महत्त्वाचे |

|---|---|---|

| मजबूत पासवर्ड वापरा | 12+ अक्षरे, Mixed characters | अत्यंत महत्त्वाचे |

| 2FA चालू करा | Google Authenticator, SMS OTP | अत्यंत महत्त्वाचे |

| Apps Update ठेवा | Auto-Update चालू करा | खूप महत्त्वाचे |

| Unknown Links टाळा | Link उघडण्यापूर्वी URL तपासा | खूप महत्त्वाचे |

| Public WiFi टाळा | बँकिंगसाठी Mobile Data वापरा | महत्त्वाचे |

| Antivirus वापरा | Bitdefender, Avast (Free) | महत्त्वाचे |

| OTP कुणाला देऊ नका | बँक कधीही OTP मागत नाही | अत्यंत महत्त्वाचे |

| Apps फक्त Play Store वरून | Unknown APK Install करू नका | खूप महत्त्वाचे |

| Data Backup ठेवा | Google Drive, External Drive | महत्त्वाचे |

| Privacy Settings तपासा | Facebook, Instagram Permissions | महत्त्वाचे |

इंटरनेट सुरक्षित कसे वापरावे या लेखात रोजच्या इंटरनेट वापरातील सुरक्षित सवयींबद्दल अधिक व्यावहारिक माहिती दिली आहे.

सायबर फसवणूक झाल्यावर लगेच काय करावे?

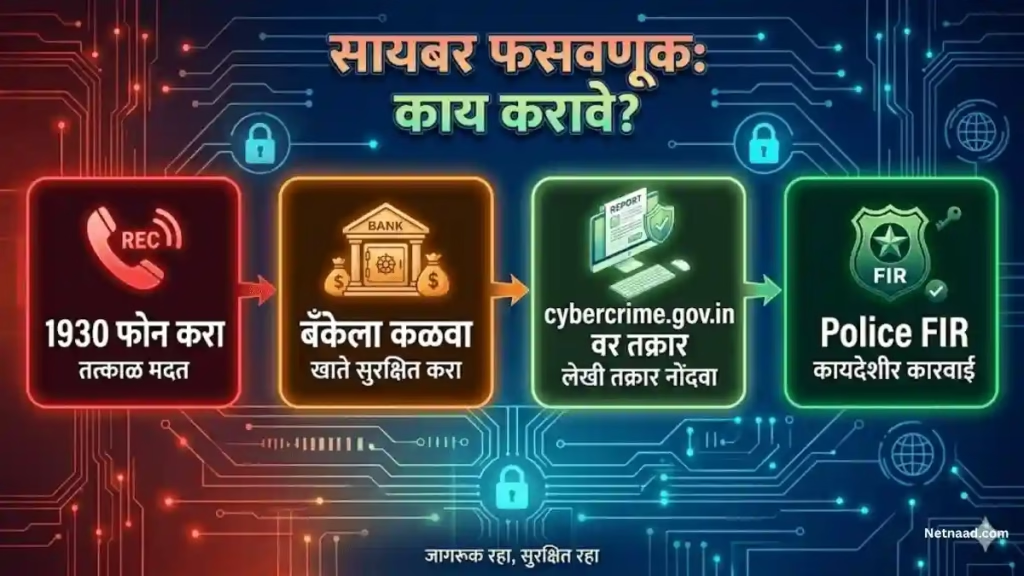

हा विषय कोणत्याही Marathi ब्लॉगवर नीट सांगितलेला नाही, पण हाच सर्वात महत्त्वाचा आहे. समजा तुमच्यासोबत सायबर फसवणूक झाली, तर घाबरून जाण्यापेक्षा लगेच पुढील पावले उचला. पहिले 24 तास सर्वात महत्त्वाचे असतात, कारण या काळात पैसे परत मिळण्याची शक्यता जास्त असते.

पहिले काम: लगेच 1930 या Cyber Crime Helpline वर फोन करा. हा नंबर भारत सरकारचा आहे आणि 24/7 उपलब्ध असतो. फोन करताना तुमचा बँक खाते क्रमांक, Transaction ID आणि घटनेचा वेळ तयार ठेवा. त्वरित तक्रार केल्यास Transaction Hold करता येऊ शकते. cybercrime.gov.in या सरकारी संकेतस्थळावर ऑनलाइन तक्रारही नोंदवता येते.

- लगेच 1930 वर फोन करा आणि घटना सांगा, Transaction Hold करण्याची विनंती करा.

- तुमच्या बँकेला फोन करा आणि खाते तात्पुरते Block करण्यास सांगा.

- cybercrime.gov.in वर Online तक्रार नोंदवा — सर्व Transaction Details, Screenshots सह.

- जवळच्या Police Station मध्ये FIR नोंदवा — Cyber Crime Cell असलेल्या ठाण्यात जाणे जास्त उपयुक्त.

- सर्व Passwords बदला आणि 2FA चालू करा.

सायबर सिक्युरिटी करिअर: महाराष्ट्रातील मागणी वाढतेय

इतर Marathi ब्लॉग्स करिअर माहिती सांगत नाहीत, पण हाच विषय अनेक तरुणांना महत्त्वाचा वाटतो. NASSCOM च्या अहवालानुसार भारतात 2026 मध्ये Cyber Security Professionals ची मागणी 30 लाखांपेक्षा जास्त आहे, पण पुरवठा फक्त 10 लाखांचा आहे. म्हणजे 20 लाख Skilled Professionals ची तातडीची गरज आहे. पुणे, मुंबई, बेंगळुरू या शहरांत Cyber Security Jobs ची मागणी 2023 पासून 40% वाढली आहे.

Cyber Security मध्ये करिअर करण्यासाठी Computer Science किंवा IT पदवी आदर्श आहे, पण ती बंधनकारक नाही. CompTIA Security+, CEH (Certified Ethical Hacker) किंवा CISSP या Certifications च्या आधारे चांगल्या नोकऱ्या मिळत आहेत. महाराष्ट्रातील विद्यार्थ्यांसाठी Pune आणि Mumbai मधील अनेक IT कंपन्या Fresher Cyber Security Analysts ला 40,000 ते 60,000 रुपये प्रतिमाह पगार देतात. Google, EC-Council आणि Coursera वर मोफत किंवा कमी खर्चात Cyber Security Courses उपलब्ध आहेत. सरकारी नोकरीसाठी DRDO, NIC आणि CERT-In या संस्थांमध्ये Cyber Security Professionals ची मागणी सातत्याने वाढत आहे. IT मध्ये करिअर कसे सुरू करायचे याची सविस्तर माहिती IT मध्ये करिअर कसे सुरू करावे मराठीत या लेखात दिली आहे.

| Cyber Security जॉब | आवश्यक कौशल्ये | अंदाजे पगार (Entry) |

|---|---|---|

| Security Analyst | Networking, Threat Analysis | 40,000-80,000 रु/महिना |

| Ethical Hacker | CEH, Pentesting | 50,000-1,20,000 रु/महिना |

| SOC Analyst | SIEM Tools, Incident Response | 35,000-70,000 रु/महिना |

| Cloud Security Engineer | AWS, Azure Security | 60,000-1,50,000 रु/महिना |

| Cybersecurity Consultant | Risk Assessment, Compliance | 80,000-2,00,000 रु/महिना |

वारंवार विचारले जाणारे प्रश्न (FAQ)

सायबर सिक्युरिटी म्हणजे काय सोप्या भाषेत?

सायबर सिक्युरिटी म्हणजे आपला डिजिटल डेटा, बँक खाते, मोबाईल आणि ऑनलाइन ओळख हॅकर्स आणि फसवणूक करणाऱ्यांपासून सुरक्षित ठेवण्यासाठी केलेले सर्व उपाय. जसे घराला कुलूप लावतो तसे डिजिटल आयुष्याला सुरक्षित ठेवणे म्हणजे Cyber Security. प्रत्येक इंटरनेट वापरकर्त्यासाठी हे आज अत्यावश्यक आहे.

OTP कुणाला सांगायचे का?

कधीही नाही. बँक, Paytm, Google, SBI कोणतीही संस्था कधीही फोनवर OTP मागत नाही. कुणाला OTP सांगितल्यास तुमच्या खात्यातून पैसे जाऊ शकतात. OTP हे फक्त तुमच्यासाठी आहे, तो पूर्णपणे गुप्त ठेवा.

सायबर फसवणूक झाल्यावर पैसे परत मिळतात का?

लवकर तक्रार केल्यास मिळण्याची शक्यता असते. घटनेच्या 24 तासांच्या आत 1930 वर फोन केल्यास आणि बँकेला कळवल्यास Transaction Hold होऊ शकतो. cybercrime.gov.in वर तक्रार नोंदवा आणि Police FIR करा. उशीर जितका जास्त, पैसे परत मिळण्याची शक्यता तितकी कमी.

What is Cyber Security and why is it important?

Cyber Security is the practice of protecting computers, networks, mobile devices, and data from digital attacks, theft, and damage. It is important because today everything from banking to healthcare to government services is online. In India, cybercrimes increased by over 300% in the last three years, making digital security a critical skill for every citizen.

फ्री Antivirus वापरणे सुरक्षित आहे का?

हो, काही प्रमाणात. Avast Free, Bitdefender Free आणि Windows Defender (Windows मध्ये Built-in) हे चांगले मोफत पर्याय आहेत. मात्र Unknown Source वरून Antivirus Download करणे धोकादायक असू शकते, कारण काही बनावट Antivirus स्वतःच Malware असतात. फक्त अधिकृत संकेतस्थळावरून किंवा Play Store / App Store वरूनच Download करा.

सायबर सिक्युरिटी करिअरसाठी Engineering Degree लागते का?

नाही. CompTIA Security+, CEH, Google Cybersecurity Certificate यांसारख्या Certifications च्या आधारे Cyber Security मध्ये करिअर सुरू करता येते. Engineering असल्यास जास्त संधी असतात, पण BSc IT, BCA किंवा Diploma धारकही या क्षेत्रात यशस्वी झाले आहेत.

Public WiFi वापरणे धोकादायक का आहे?

हो. Public WiFi वर इतर वापरकर्ते तुमचा इंटरनेट Traffic पाहू शकतात. Airport, Mall, Cafe च्या WiFi वर बँकिंग, Social Media Login किंवा कोणतेही Sensitive काम करणे टाळा. जर Public WiFi वापरायचे असल्यास VPN वापरा, जे तुमचा डेटा Encrypt करते.

सायबर सिक्युरिटी ही आता केवळ IT कंपन्यांची जबाबदारी राहिलेली नाही. UPI वापरणारा शेतकरी, WhatsApp वापरणारी गृहिणी, ऑनलाइन बँकिंग वापरणारा विद्यार्थी, प्रत्येकाला सायबर सुरक्षेच्या मूलभूत गोष्टी माहित असणे आज अत्यावश्यक आहे. OTP कधीही सांगू नका, Unknown Links उघडू नका, सायबर फसवणूक झाल्यास लगेच 1930 वर फोन करा ही तीन सूत्रे लक्षात ठेवलीत तरी तुम्ही बहुतांश धोक्यांपासून सुरक्षित राहाल.

डिजिटल जगात सुरक्षित राहण्यासाठी AI म्हणजे काय आणि ते कसे काम करते हे सुद्धा समजून घेणे उपयुक्त ठरेल, कारण आता AI वापरून होणारे Cyberattacks वाढत आहेत. अधिक माहितीसाठी cybercrime.gov.in ही भारत सरकारची अधिकृत Cyber Crime Reporting वेबसाइट तुमच्या Bookmark मध्ये ठेवा.

सायबर सुरक्षित रहा! डिजिटल भारत, सुरक्षित भारत!

हे देखील वाचा :

- PM किसान योजना 2026: ₹6000 मिळवा – ऑनलाइन नोंदणी आणि संपूर्ण माहिती

- वजन कमी करण्याचे उपाय: 30 पद्धती, आहार आणि व्यायाम

- MPSC परीक्षा 2026: संपूर्ण माहिती आणि यशस्वी होण्याचे मार्गदर्शन

- IT करिअरची सुरुवात: शून्यापासून यशापर्यंतचा प्रवास

- संगणक म्हणजे काय? – माहितीचा डिजिटल चमत्कार

- वेळ व्यवस्थापन: दिवसाचे २४ तास प्रभावीपणे कसे वापरायचे?

- उन्हाळ्यात शरीर थंड ठेवण्याचे १० नैसर्गिक उपाय